Systemübersicht

Vertrauenswürdiger Dienst

Access Control as a Service von BlueID besteht aus zwei Hauptkomponenten: - ID (auch IDaaS - Identity as a Service genannt) ist der Trusted Service von BlueID. - ACCESS (auch ACaaS – Access as a Service genannt) ist die Backend-Schicht über der ID, die spezifische Merkmale und Gruppierungen hinzufügt.

Dieser Trusted Service befindet sich in der Cloud und ist die maßgebliche Instanz sowie das Herzstück von BlueID, in dem Access Tokens (Schlüssel) erstellt werden und die Sicherheit der Public Key Infrastructure (PKI) während der Initialisierungsphase sowohl von gesicherten Objekten (Schlössern) als auch von Mobilgeräten (Smartphones) sowie NFC-Karten Anwendung findet). Der Trusted Service überwacht den Versand von verschlüsselten Autorisierungs-Token an mobile Geräte.

Die Trusted Service-Funktionalitäten werden auf unterschiedliche Weise zur Verfügung gestellt: - Access UI - ein Backend, mit dem Kunden ihren Mandanten organisieren können, indem sie Schlösser hinzufügen und verwalten, Zutrittsberechtigte einladen und Zugriffsberechtigungen für sie erstellen - Ein vollständiger Satz von REST-APIs um den Zugangskontrolldienst von BlueID in Ihr eigenes Backend zu integrieren - BlueID Keys App empfängt Autorisierungs-Token und verwaltet Schlossöffnungen - Ein mobiles SDK zur Integration von Keys App-Funktionalitäten in Ihrer eigene App

Mobilgeräte und gesicherte Objekte

Ein Mobile Device ist ein Smartphone oder eine NFC-Karte, die die BlueID-Technologie zur Berechtigungsverwaltung verwendet. Zunächst wird ein Initialisierungsprozess verwendet, um die Identität des Mobilgeräts mit einem Benutzer im Backend zu verknüpfen. Nach der anschließenden Übertragung einer elektronischen Berechtigung – dem Token – an das Gerät wird ein Standard-Sicherheitsprotokoll verwendet, um den berechtigten Zugriff auf ein gesichertes Objekt zu ermöglichen: das BlueID Secured Object. Dabei wird die Berechtigung im Token überprüft und der Nutzer anhand seines mobilen Endgeräts identifiziert. Damit bietet BlueID alle Funktionalitäten herkömmlicher Schließsysteme.

Durch die Verwendung des speziellen BlueID Software Development Kit (SDK) ermöglicht die BlueID Plattform eine unkomplizierte, kostengünstige und stabile Integration Ihrer Funktionalitäten in bestehende oder zukünftige mobile Apps und Computersoftwareanwendungen.

Das BlueID Software Development Kit (SDK) ermöglicht die Nutzung folgender Funktionalitäten: • Initialisieren des BlueID-Mobilgeräts im BlueID Trust Service • Token empfangen und synchronisieren • Zugriff auf und Verwaltung von den eigenen BlueID Secured Objects des Betreibers mit benutzerdefinierten BlueID-Befehlen.

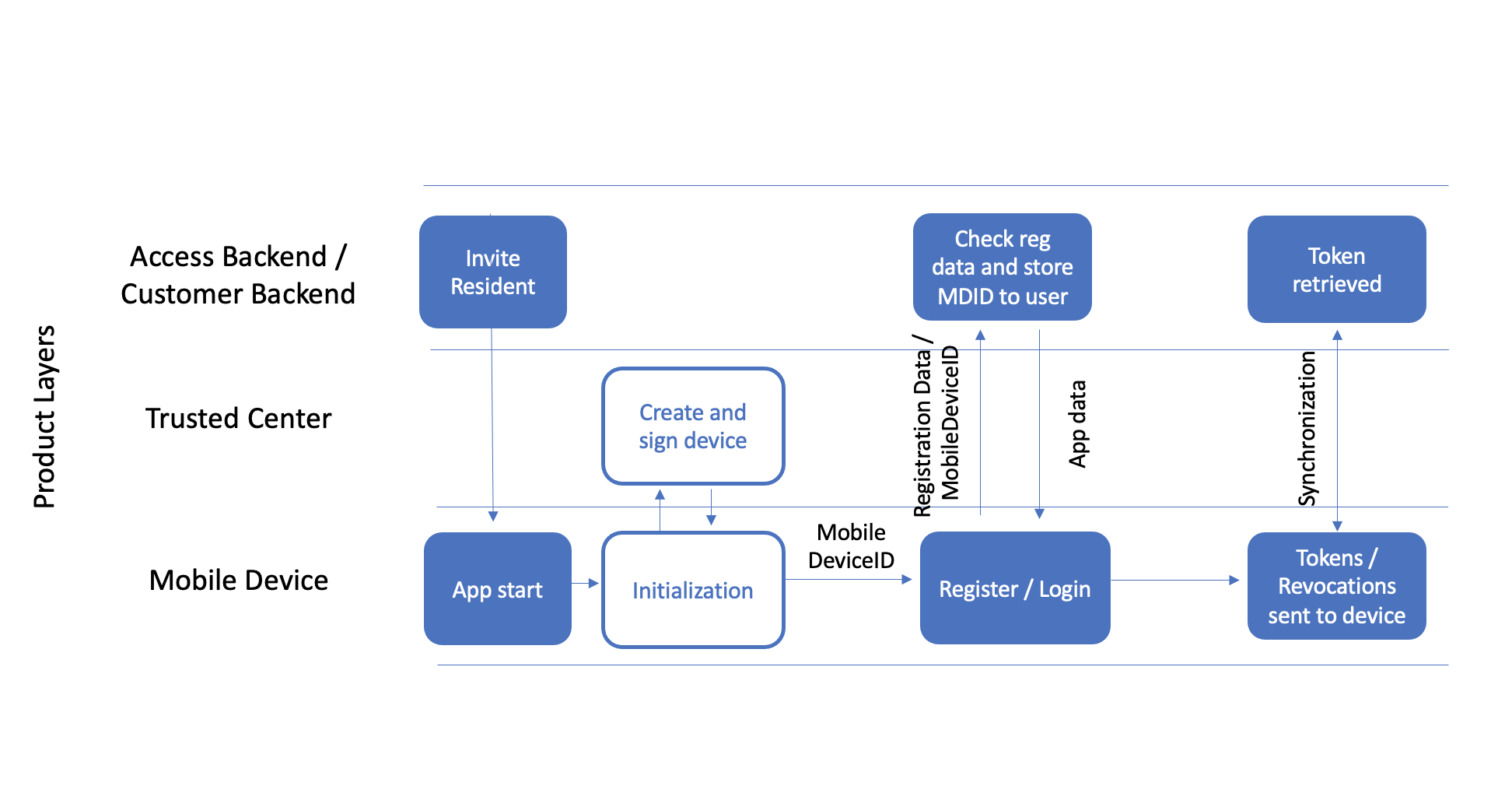

Initialisierung des Mobilgeräts

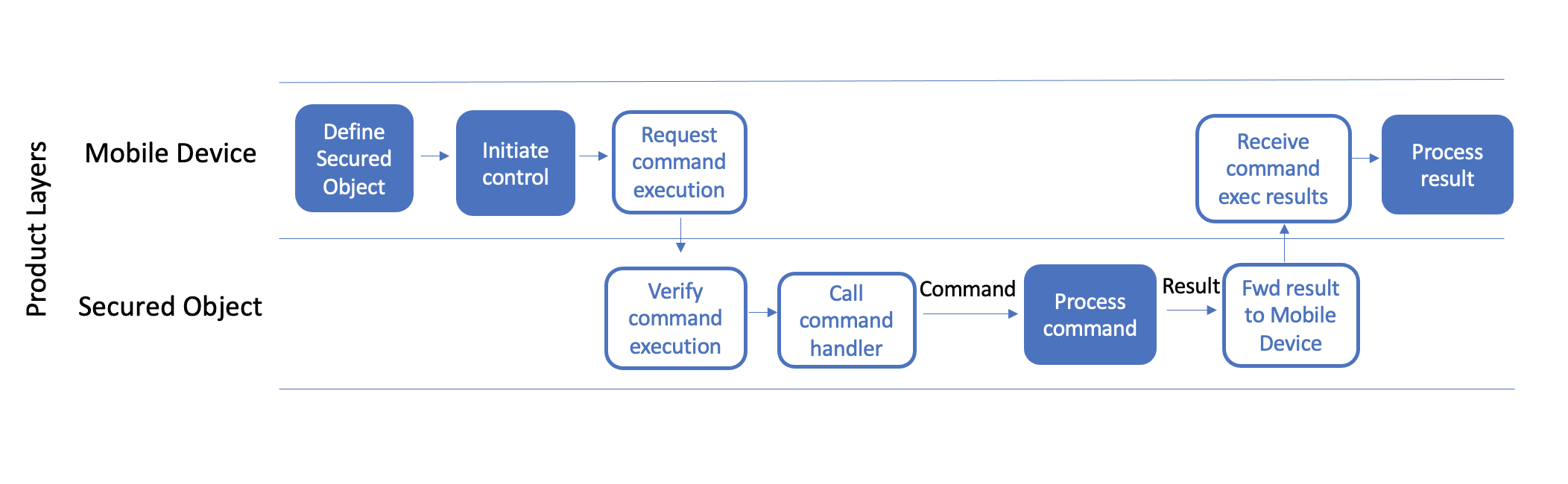

Das gesicherte Objekt enthält ein Steuergerät (die Steuereinheit), das als Gegenstelle zum Aufbau einer Kommunikation mit dem Mobilgerät dient. Löst der Nutzer mit seiner Smartphone-App einen BlueID-Befehl aus, wird dadurch eine Verbindung zum gewünschten Steuergerät hergestellt. Während des Prozesses wird der Zugang über den Token gemäß den Sicherheitskriterien geprüft und verifiziert. Diese Prüfung funktioniert auch dann einwandfrei, wenn weder das gesicherte Objekt noch das Mobilgerät mit dem Trusted Service verbunden sind. Das bedeutet, dass weder das gesicherte Objekt noch das Smartphone im Moment des Zugriffs eine Internetverbindung benötigen. BlueID kann die Zugangskontrolle ohne Internetverbindung sicher durchführen.

Die Kommunikation zwischen dem mobilen Gerät und dem gesicherten Objekt kann nach dem für die jeweilige Anwendung am besten geeigneten Kommunikationsstandard abgewickelt werden. Aufgrund seiner Flexibilität, Geschwindigkeit und Reichweite eignen sich Bluetooth Smart (Bluetooth Low Energy) und NFC sehr gut für viele Anwendungen, die eine lokale Kommunikation über Kurzstreckenfunk erfordern. Auch eine globale Steuerung über mobiles Internet ist bei exakt gleicher Sicherheitsstufe möglich, verursacht aber aufgrund des längeren Kommunikationsweges höhere Latenzzeiten. Die Kommunikation wird unabhängig vom Funkstandard immer über ein Standard-Sicherheitsprotokoll abgewickelt.

Wenn der Benutzer berechtigt ist, eine bestimmte Funktion auszuführen, werden diese Informationen innerhalb der Steuereinheit selbstständig verifiziert, die dann die erforderliche Aktion zur Steuerung des gesicherten Objekts auslöst.

Ausführen eines Token-Befehls

Zugriffstoken

Token sind die digitalen Schlüssel, die verwendet werden, um einen Befehl (z. B. ÖFFNEN) in Richtung eines Schlosses auszuführen. Token werden vom BlueID Trusted Service digital signiert. Das gesicherte Objekt verifiziert die Signatur. Dies funktioniert auch, wenn das Objekt offline ist. Daher ist es nicht möglich, den Inhalt eines Tokens nach seiner Erstellung zu ändern, ohne vom gesicherten Objekt als ungültig erkannt zu werden.

Jeder Token stellt eine 1:1-Beziehung zwischen einem mobilen Gerät (z. B. Smartphone) und einem gesicherten Objekt (z. B. Haupteingangsschloss) mit einer zeitlichen Begrenzung, einem festgelegten Kanal und dem erlaubten Befehl dar. Dies ermöglicht sehr spezifische Beschränkungen der Zugriffsrechte für jedes gesicherte Objekt.

Ein mobiles Gerät kann ohne Leistungsprobleme mehr als 64.000 Token auf einmal verarbeiten, während NFC-Karten offensichtlich engere Grenzen haben (im Bereich von 500). Da diese Tokens nicht in den Schlössern gespeichert werden, gibt es keine Begrenzung der Anzahl der Token, die für jedes gesicherte Objekt erstellt werden können.

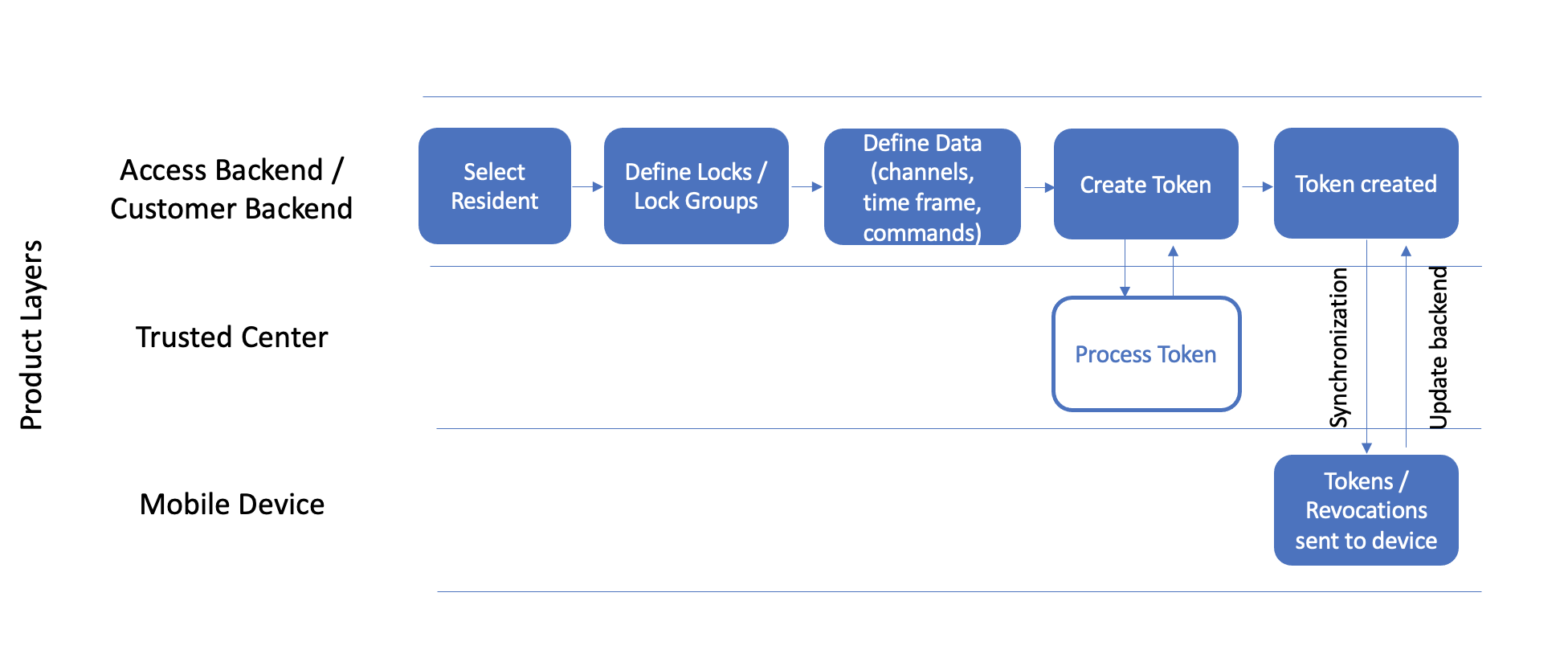

Workflow zur Tokenerstellung