ACCESS

Schlösser erstellen und verwalten

Bevor wir erklären, wie Sie mit der Konfiguration des Mandanten beginnen, indem Sie Sperren installieren, Sperrgruppen erstellen und jeder Person ihre Zugriffsberechtigungen zuweisen, wollen wir klären, was wir unter Schlössern verstehen und warum sie sich von den zuvor erwähnten gesicherten Objekten unterscheiden.

Ein Schloss sichert den Zugang zu einer geschützten Ressource (Raum, Möbel…) und ist die Einheit, für die Schlüssel erstellt werden. Gesicherte Objekte beziehen sich auf die physische Komponente jedes Schlosses, d. h.: einen Zylinder oder Türgriff. Die Unterscheidung zwischen beiden ermöglicht es uns, ein Schloss zu definieren, auch wenn die eigentlichen Zylinder noch nicht eingebaut sind, oder einen kaputten Zylinder auszutauschen - ohne das zugehörige Schloss wechseln zu müssen und für alle betroffenen Bewohner neue Schlüssel zu generieren.

Schlösser

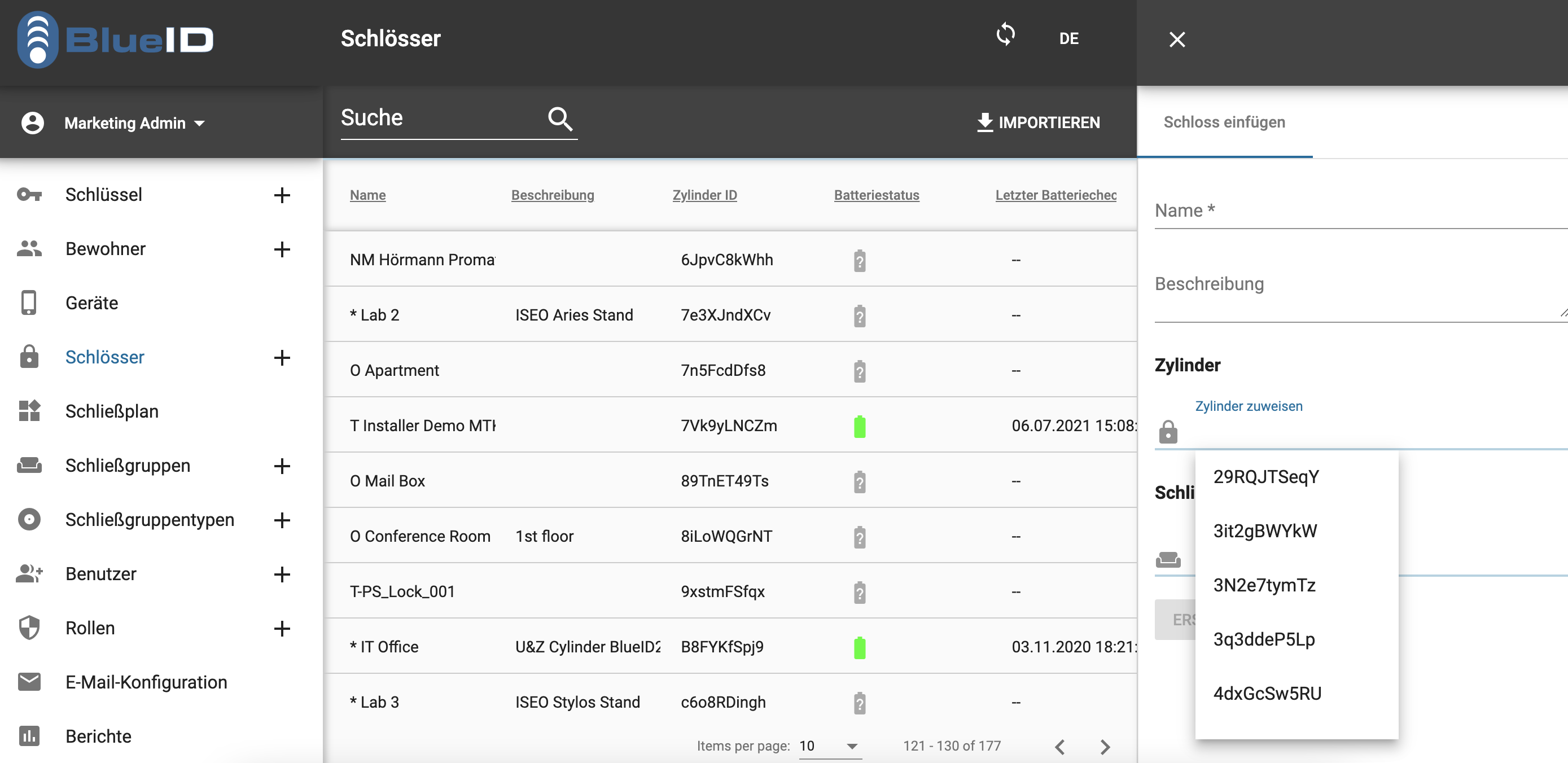

Nach dem Kauf von Schlössern von BlueID steht im Backend die zugehörige Secured Objects ID (als Zylinder) zur Verfügung und es ist möglich, ein neues Schloss anzulegen und diesem einen Zylinder zuzuordnen.

Die den Schlössern zugeordneten Zylinder können gelöscht werden, um im Störungsfall einen Austausch zu ermöglichen, ohne dass alle Zutrittsberechtigungen neu geschrieben werden müssen.

Das neu erstellte Schloss kann mit einem Namen und einer Beschreibung versehen und einer Schlossgruppe hinzugefügt werden.

Gruppen sperren

Sperrgruppen sind Gruppen von Sperren, die logisch verknüpft sind, um die Erstellung von Zugriffsberechtigungen zu erleichtern. Die Zugangsberechtigungen (Schlüssel) werden tatsächlich für jede Person basierend auf den Schlossgruppen erstellt, auf die er Zugriff hat. Beim Erstellen von Zugriffsberechtigungen werden mehrere Token gleichzeitig generiert, da zwischen Sperrgruppen und Schlössern eine 1:n-Beziehung besteht.

Schlossgruppen sperren

Sperrgruppen können über die Funktion Sperrgruppentypen klassifiziert oder kategorisiert werden. Die Unterscheidung kann nach Geschäftsbereich (Marketing, Vertrieb…) Benutzertyp (Mitarbeiter, Techniker, Feuerwehr…) oder jede andere Klassifizierung erfolgen, die auftreten können.

Schlüsselplan

Der Schließplan ist ein Werkzeug, das Batch-Operationen an mehreren Schlössern gleichzeitig ermöglicht (alle nicht belegten Schlösser durchsuchen, mehrere Schlösser einer Schlossgruppe oder Schlossgruppentypen für alle ausgewählten zuordnen, etc.)

Benutzer & Rollen

Wenn wir von Benutzern sprechen, meinen wir diejenigen, für die ein Konto im Backend erstellt wird, um den Mandanten zu verwalten, Sperren aufrechtzuerhalten und Zugriffsberechtigungen zu erstellen. Die Endbenutzer, die mit Schlössern interagieren, werden als Residents bezeichnet.

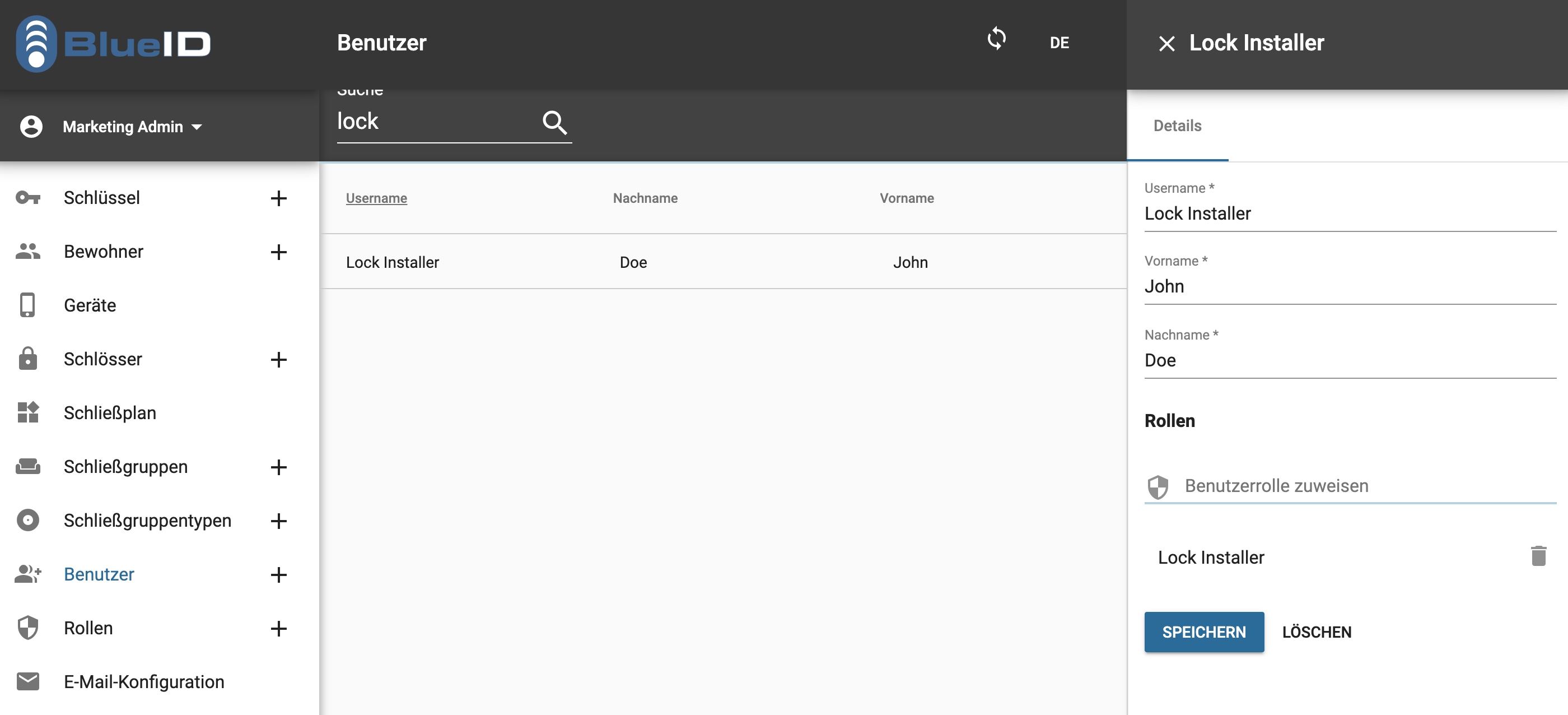

Benutzer

Benutzer sind Personen, die über ein Konto für den Zugriff auf das Back-End unter einem bestimmten Mandanten verfügen. Zum Beispiel benötigen Schlossinstallateure Zugriff auf das Backend und auf die Lock Admin App um Schlösser zu installieren.

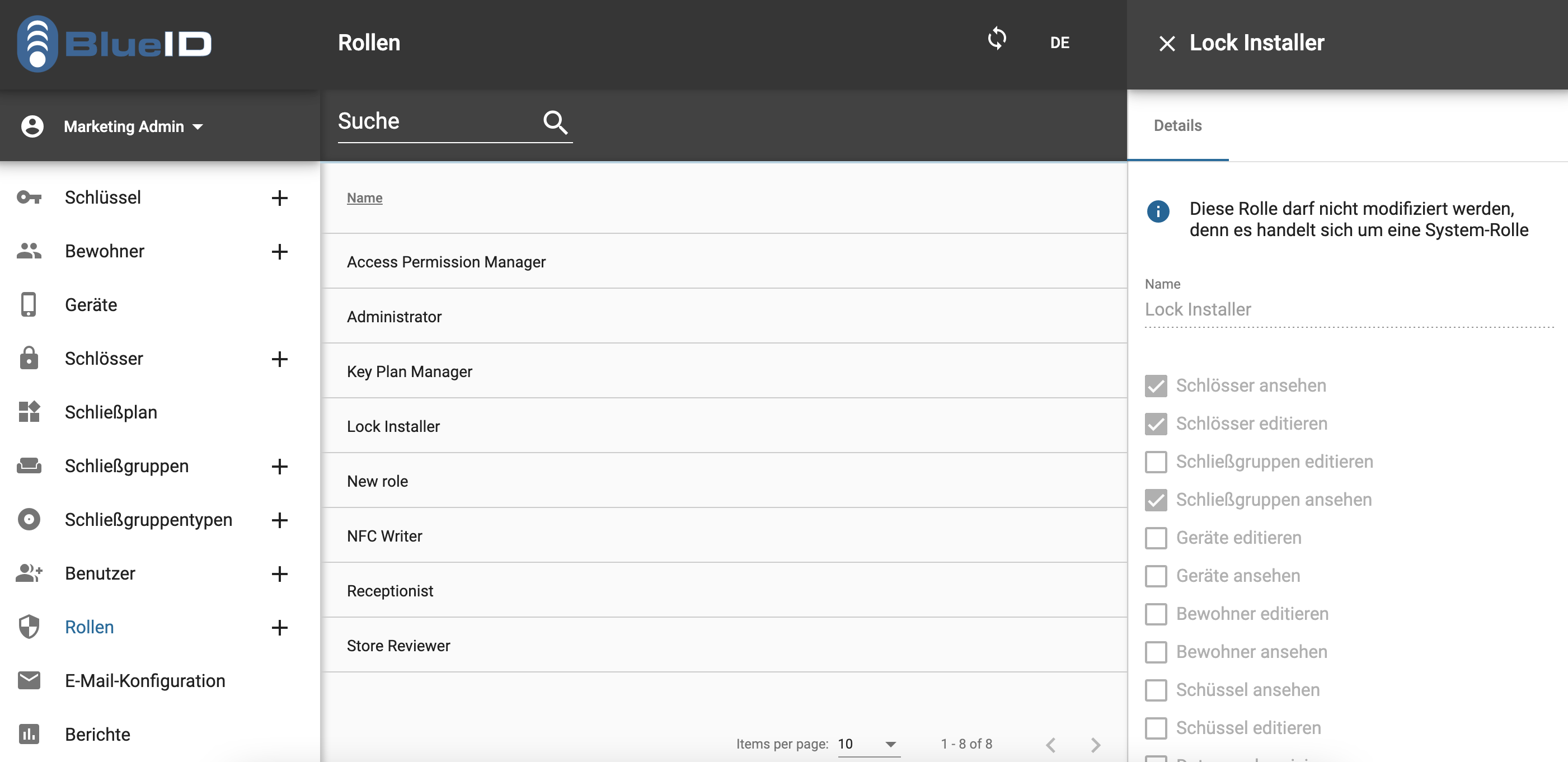

Rollen

Rollen sind eine Reihe von Berechtigungen, die jedem Benutzer zum Ausführen von Aktionen gewährt werden. Darunter: Schlösser oder Schlossgruppen sehen und bearbeiten, Geräte sehen und bearbeiten, Bewohner sehen und bearbeiten, Schlüssel (Zugangsberechtigungen) sehen und bearbeiten und vieles mehr.

Ein Schlossinstallateur beispielsweise erhält die Berechtigungen, seine Aufgaben auszuführen: Schlösser sehen, Schlösser bearbeiten, Schlossgruppen sehen, Schlossgruppentypen sehen, Zylinder pflegen.

Residents (Zutrittsberechtigte) & Geräte

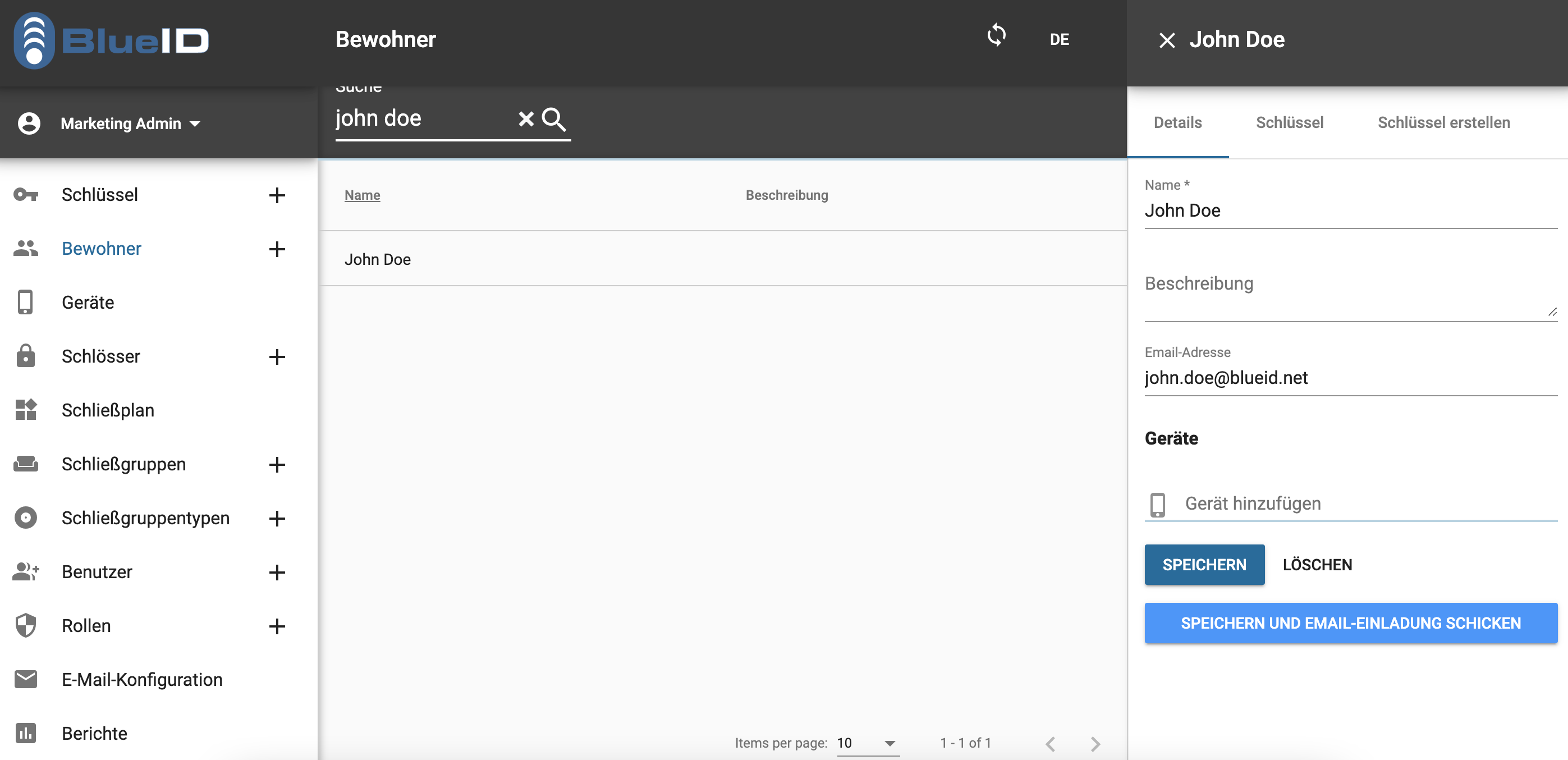

Zutrittsberechtigte Personen

Residents sind die Endnutzer von BlueID Access: Personen, denen Berechtigungen zum Öffnen von Schlössern eines bestimmten Mieters erteilt werden. Residents sind logische Einheiten, um alle Geräte zu gruppieren, die der Endbenutzer haben kann. Mehrere Geräte (Smartphones und NFC-Karten) können unter derselben Person gespeichert werden.

Geräte

Geräte hingegen gehören zu den wichtigsten Komponenten von BlueID Access, da Access Tokens verschlüsselte Berechtigungen sind, die gesicherte Objekte mit Geräten verknüpfen. Wenn Bewohner über BlueID eingeladen werden, überträgt die Initialisierung der Keys App automatisch die DeviceID an das Backend. Bei NFC-Karten geschieht dieser Vorgang während der Initialisierung der NFC-Karte über die BlueID Token Writer App. Bei der ersten Verwendung einer NFC-Karte sendet die Token Writer App die eindeutige Kennung der Karte an das Backend, das sie speichert und eine DeviceID erstellt. Diese wird an die App zurückgesendet, die sie verwendet, um die Karte zu initialisieren. DeviceIDs sind eindeutige Kennungen der Geräte, die von den Zutrittsberechtigten verwendet werden, um mit den BlueID-Schlössern zu interagieren. Wenn eine Person das Mobiltelefon wechselt oder eine neue NFC-Karte erhält, wird eine neue Einladung gesendet. Es erfolgt eine erneute Initialisierung und es wird eine neue DeviceID dem Backend für diese Person hinzugefügt.

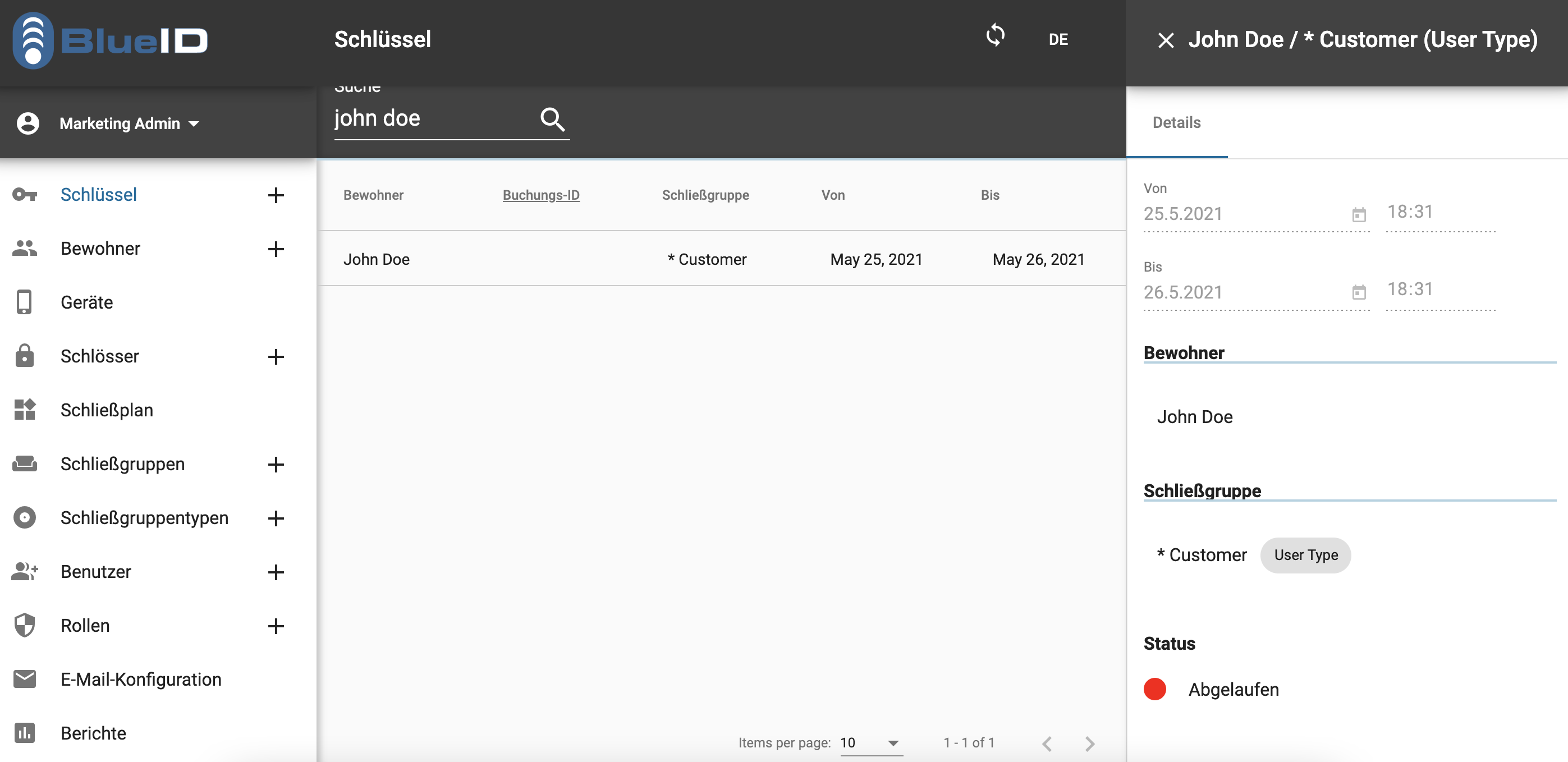

Zutrittsberechtigungen

Zutrittsberechtigungen sind die Schlüssel, die eine Person berechtigen, alle Schlösser einer Schlossgruppe zu öffnen. Sie sind für einen definierten Zeitraum gültig und können vom Administrator des Mieters jederzeit widerrufen werden.

Zugangsberechtigungen werden den Personen zugewiesen. Wenn eine Person mehr als ein Gerät hat, können alle, sobald sie mit der neuesten Zugriffsberechtigung aktualisiert wurden, verwendet werden, um die Schlösser der gewährten Schlossgruppen zu öffnen.

Best Practices & FAQ

Wie richte ich BlueID Access für ein neues Gebäude am besten ein? 1. Installieren Sie die physischen Schlösser und Wandleser 2. Erstellen Sie Schlösser und Schlossgruppen in Access (oder importieren Sie sie) 3. Benutzer anlegen und Rollen zuweisen, um sich anzumelden (Frontend, Apps) 4. Binden Sie die Zylinder mit der BlueID Lock Admin App an die Schlösser 5. Verbinden Sie Ihre mobilen Geräte mit Access A. Entweder durch das Versenden von Einladungs-E-Mails an die Bewohner oder die Verwendung der BlueID Keys App B. Oder indem Sie Ihre benutzerdefinierte App mit unserem SDK verwenden, um das Gerät mit unserem Backend zu verbinden 6. Schlüssel für Personen/Schlossgruppen erstellen

Für wie lange sollte eine Zugriffsberechtigung ausgestellt werden? Je kürzer desto besser. Zugriffsberechtigungen können jederzeit widerrufen werden, aber widerrufene Token bleiben bis zu ihrem Ablaufdatum im Blacklist-Speicher des Schlosses. Wenn also zu viele Langzeit-Token widerrufen werden, wird der Speicher des Schlosses voll. Bei kürzeren Gültigkeitsdauern ist dieses Risiko viel geringer.

Soll ich vordefinierte oder benutzerdefinierte Rollen für Benutzer verwenden? Jeder Access-Mandant verfügt über eine Reihe vordefinierter Rollen, sodass Sie sich als Kunde nicht um die richtigen Berechtigungen kümmern müssen. Der mächtigste Benutzer ist der "Administrator", der alle von uns angebotenen Funktionen anzeigen und verwenden darf. Sie sollten den Zugriff auf diese Rolle auf jeden Fall einschränken. Wir empfehlen dringend, die Berechtigungen und Rollen bei Bedarf zu verwenden. Es ist möglich, Access mit den vordefinierten Rollen zu betreiben und gleichzeitig die Berechtigungen auf das Notwendigste zu beschränken. Wenn die vordefinierten Rollen nicht Ihren Anforderungen entsprechen, erstellen Sie Ihre eigenen benutzerdefinierten Rollen und weisen Sie sie Benutzern zu. Nehmen Sie sich Zeit, um die beste Passform zu finden, um einen Missbrauch des Systems zu verhindern.